beats, Мы исследовали данный вопрос в 2023 году. На тот момент все материалы Microsoft-а указывали на использование аутентификации FIDO2 только в облачных сервисах AD. Это связано с тем, что для Azure Active Directory используется другой протокол аутентификации - Oath вместо Kerberos. Протокол Kerberos разработан достаточно давно и поддерживает всего 2 механизма аутентификации - пароль и сертификат (PKI).

Сейчас появилась статья, которая подробно рассказывает о возможности аутентификации с помощью FIDO2 ключей - https://learn.microsoft.com/en-us/entra … n-premises.

Из текста статьи следует, что появился гибридный режим работы, позволяющий аутентифицировать пользователей в локальном AD с помощью "моста" в облако (AzureADHybridAuthenticationManagement module).

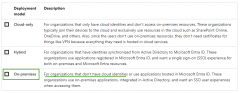

В статье четко указано ограничение:

The following scenarios aren't supported:

Windows Server Active Directory Domain Services (AD DS)-joined (on-premises only devices) deploymenеt

Мы не проверяли такой сценарий в связи с проблемами с доступом в AzureAD из России. Если у вам подходит способ, указанный в статье - он должен работать, т.к. Windows Hello полноценно работает с Рутокен MFA в качестве FIDO2 ключа.