Подпись файла в (cades-x xl) используя PKCS#11 / Рутокен ЭЦП 2.0

Добрый день!

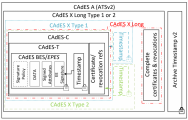

Необходимо подписывать (квалиф. открепленная подпись) файлы с tsa и ocsp (для "долгой" валидации, cades-x long type1)

Возможно ли это сделать стандартными средствами (из рутокен разрабочика) используя Рутокен ЭЦП 2.0

например патченным openssl (тут - https://dev.rutoken.ru/pages/viewpage.a … d=43450389 про PKCS#11 ничего не сказано, но где-то видел примеры что работает )

Как работать с TSA (openssl) разобрался:

формируем с пом. openssl запрос .tsq

получаем ответ: .tsr (можем его конвертировать в tsa token .tk , не понятно нужно это или нет для подписи)

валидирем запрос с ответом используя сертификаты TSA (валидацию проходит)

далее не понятно как подписать файл (открепленной подписью), ясно что нужно указать ключ -cms, но как добавить TSA (в каком виде и куда? подозреваю что добавлять нужно токен, см .выше) и как использовать OCSP (куда добавлять ответы ocsp и в каком виде, хотя еще с запросами не разбирался, но разберусь), так понимаю на выходе должна получиться подпись cades-x long type 1 (в крипто-про ее так называют), которая должна валидироваться и после окончания сертификата, с валидной меткой времени.

Есть ли возможность (если есть, то как) использовать другие приложения(с командной строки, linux) или какие-нибудь обертки для данной подписи? (python,php)

ps: примеры на С видел, в частности с cades-t "sdk\openssl\samples\3.0\CAdES-T", (c ocsp, примера нет) но С учил/читал местами, 25 лет назад, так что желательно что-то попроще)

pps: есть реализации на питоне - https://github.com/a513/PythonPKCS11Gost

но там, тоже нет tsa и ocsp готовых (возвращаемся опять к нативным библиотекам на С)

За статью на хабре, спасибо (https://habr.com/ru/company/aktiv-company/blog/544748/)

Заранее благодарен, за ответы!